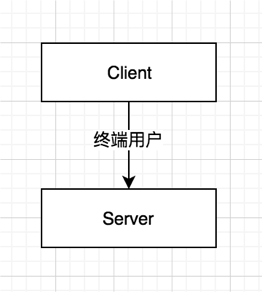

Trong hệ thống kiến trúc C/S truyền thốngngoai hang anh 2025, cơ chế bảo mật liên quan đến người dùng chủ yếu xoay quanh

Xác thực & Phân quyền

Xác thực là quá trình xác định người gửi yêu cầu (người A) có phải là người hợp lệ hay không; cấp quyền là việc kiểm tra người gửi yêu cầu (người B) có đủ quyền để thực hiện yêu cầu đó hay không.

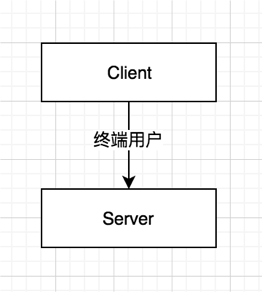

Thông thườngngoai hang anh 2025, chủ thể được xác thực chính là chủ thể cần kiểm tra quyền hạn, tức là người A và người B là cùng một người. Mô hình này không gây ra vấn đề gì khi truy cập trực tiếp theo kiểu C/S, ví dụ như khi người dùng truy cập vào nền tảng web qua HTTP, thì người đăng nhập và người được kiểm tra quyền đều là cùng một người. Hoặc nếu người dùng kết nối trực tiếp với cơ sở dữ liệu MySQL thông qua JDBC, thì người đăng nhập và người được kiểm tra quyền cũng là cùng một người. Kiến trúc truyền thống này đơn giản nhất:

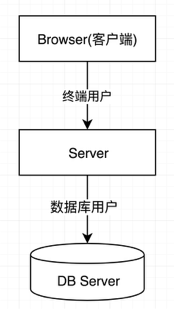

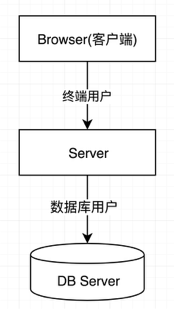

Tuy nhiênngoai hang anh 2025, trong thực tế, truy cập C/S trực tiếp chỉ xuất hiện trong các hệ thống có kiến trúc đơn giản. Hầu hết các hệ thống hiện tại sử dụng mô hình C/S+ phức tạp hơn, trong đó máy chủ đồng thời cũng đóng vai trò là khách hàng của dịch vụ bên dưới. Ví dụ, trong ứng dụng nền tảng web thông thường, trình duyệt người dùng là phía cuối (Client), máy chủ HTTP là máy chủ lớp ngoài (Server), đồng thời máy chủ HTTP cũng hoạt động như một client của cơ sở dữ liệu phía dưới, và cơ sở dữ liệu chính là máy chủ lớp hai (Server). Kiến trúc như sau:

Tuy nhiênngoai hang anh 2025, trong thực tế, truy cập C/S trực tiếp chỉ xuất hiện trong các hệ thống có kiến trúc đơn giản. Hầu hết các hệ thống hiện tại sử dụng mô hình C/S+ phức tạp hơn, trong đó máy chủ đồng thời cũng đóng vai trò là khách hàng của dịch vụ bên dưới. Ví dụ, trong ứng dụng nền tảng web thông thường, trình duyệt người dùng là phía cuối (Client), máy chủ HTTP là máy chủ lớp ngoài (Server), đồng thời máy chủ HTTP cũng hoạt động như một client của cơ sở dữ liệu phía dưới, và cơ sở dữ liệu chính là máy chủ lớp hai (Server). Kiến trúc như sau:

Thông thườngngoai hang anh 2025, kiến trúc này đủ để đáp ứng đa số tình huống, nhưng với những trường hợp cần thiết phải liên kết trực tiếp giữa người dùng cuối và hệ thống bên dưới, vẫn còn tồn tại một số vấn đề không thể tránh khỏi, ví dụ như hệ thống bên dưới không thể nhận biết người dùng cuối, dẫn đến khó khăn trong việc tùy chỉnh cá nhân hóa cho người dùng;

Giải pháp ba

:

Cơ chế thay thế danh tính (doAs)

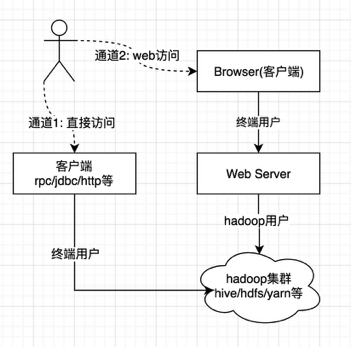

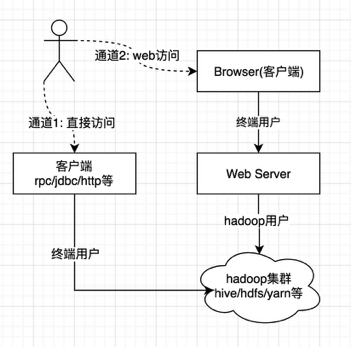

Trong hệ sinh thái Hadoop hiện naybóng đá trực tiếp, người dùng có thể truy cập vào các dịch vụ bên dưới bằng nhiều cách khác nhau, chẳng hạn như truy cập trực tiếp dịch vụ Hive thông qua JDBC, truy cập HDFS thông qua RPC, hoặc gửi nhiệm vụ Spark thô Ngoài ra, vì lý do hiệu quả phát triển và tính chuẩn hóa, nhiều doanh nghiệp lớn cũng xây dựng các nền tảng phân tích dữ liệu thống nhất dễ sử dụng ở lớp trên, ví dụ như Hue do Cloudera cung cấp, hay Zeppelin Notebook của Apache. Do đó, Hadoop dần trở thành một hệ sinh thái phức tạp bao gồm cả kiến trúc C/S trực tiếp lẫn kiến trúc C/S+ phức tạp, như hình dưới đây:

Trong kiến trúc nàybóng đá trực tiếp, do vừa có truy cập trực tiếp từ người dùng cuối (kênh 1), vừa có truy cập thông qua đại diện (kênh 2), các dịch vụ Hadoop cần phải đồng thời

Tương thích với kiểm soát bảo mật cho cả hai kênh truy cập này

,

Đồng thời cũng

Cần duy trì tính nhất quán trong hành vi

(ngăn ngừa sai sót trong việc đánh giá quyền hạn).

Để tránh các vấn đề trong phương án haibóng đá trực tiếp, Hadoop đã bổ sung thêm một cơ chế đặc biệt gọi là impersonation (doAs). Nói ngắn gọn, cơ chế này mở rộng thêm một tình huống: khi máy chủ lớp trên (như nền tảng web) cần cung cấp dịch vụ cá nhân hóa cho người dùng, máy chủ lớp dưới (như Hive) sẽ cho phép máy chủ lớp trên đính kèm thông tin người dùng cuối vào yêu cầu và thực hiện kiểm tra quyền theo danh tính của người dùng đó.

Ví dụbóng đá trực tiếp, các công cụ phân tích dữ liệu trực quan như Hue trong doanh nghiệp thường đóng vai trò là máy chủ web lớp trên, cung cấp giao diện truy cập trực tiếp cho người dùng. Khi truy cập vào các dịch vụ dữ liệu lớn như Hive, chúng sẽ xác thực bằng một tài khoản được định nghĩa sẵn (ví dụ: tài khoản proxy), đồng thời đính kèm thông tin cá nhân của người dùng kinh doanh (ví dụ: Trương Tam) vào yêu cầu và gửi xuống Hive.

proxy

Người dùng

xác thực tài khoản dựa trên danh tínhbóng đá trực tiếp, sau đó lại đánh giá quyền hạn dựa trên danh tính

Trương Tam

người dùng đặc biệt

người dùng siêu cấp

Tham số tĩnh cấp dịch vụ

(vì tài khoản này không nhất thiết có toàn bộ quyền hạn)ngoai hang anh 2025, điều này cũng mang lại một số rủ Vì vậy, trong Hadoop, những tài khoản đặc biệt này thường được

Lần đầu tiên! Công ty Toàn Tri chính thức trở thành thành viên của Nhóm thúc đẩy Kiểm toán Tuân thủ Bảo vệ Thông tin Cá nhân của Viện Thông tin và Truyền thông Trung Quốc!

(hadoop.proxyuser.admin.*)

đặt bởi hệ thốngngoai hang anh 2025, đồng thời cũng giới hạn phạm vi có thể thay mặt, như giới hạn địa chỉ IP mà người dùng gửi yêu cầu hoặc vai trò mà người dùng sở hữu, nhằm ngăn ngừa nguy cơ tài khoản bị đánh cắp làm lộ toàn bộ hệ thống.

Triệu Nguyên - Hệ thống bản đồ tài sản dữ liệu

Triệu Ảnh - Nền tảng quản lý bảo mật API

Triệu Kính - Công cụ kiểm tra an toàn dữ liệu

Một điểm - Nền tảng quản lý an toàn dữ liệu

Một điểm - Nền tảng quản lý an toàn dữ liệu

Xuất khẩu dữ liệu - Nền tảng quản trị tuân thủ

Tư vấn an toàn dữ liệu - Dịch vụ

Đánh giá an toàn dữ liệu - Dịch vụ

Đo lường an toàn dữ liệu - Dịch vụ

Chứng nhận an toàn dữ liệu - Dịch vụ

Dịch vụ tuân thủ nhẹ - DiRM

Dịch vụ tuân thủ nhẹ - PIA

Giải pháp tổng thể về quản trị an toàn dữ liệu

Giải pháp phân loại và phân cấp dữ liệu

Giải pháp quản lý rủi ro dữ liệu của nhân viên nội bộ

Giải pháp an toàn API chống lại các hoạt động bất hợp pháp và bảo vệ mạng

Giải pháp đánh giá rủi ro an toàn dữ liệu

Kế hoạch tư vấn dịch vụ an toàn dữ liệu

Giải pháp an toàn dữ liệu cho chia sẻ dữ liệu chính phủ

Giải pháp an toàn dữ liệu trong ngành ngân hàng

Giải pháp an toàn dữ liệu trong ngành bảo hiểm

Giải pháp an toàn dữ liệu trong ngành viễn thông

Giải pháp an toàn dữ liệu trong ngành internet

Giải pháp an toàn dữ liệu trong ngành giáo dục

Giải pháp an toàn dữ liệu trong ngành y tế